8. RechtekonfigurationKapitel hinzufügen

Eine der wesentlichen Stärken der MyBib eL Plattform ist die Möglichkeit einer sehr differenzierten Rechtekonfiguration mit einer mehrstufigen und bedingungsorientierten Zugriffskontrolle, deren Funktionsprinzip bereits unter Rechtekonzept beschrieben wurden. Im Folgenden sollen dazu die Administrationsmöglichkeiten beschrieben werden.

8.1 BerechtigungenAbschnitt hinzufügen

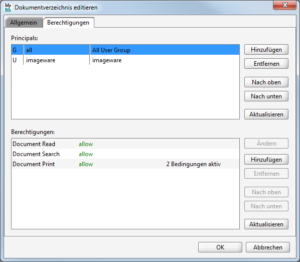

Die Zugriffskontrolle basiert auf der Zuordnung und Auswertung von Berechtigungen an den vor unbefugten Zugriff zu schützenden Objekten. Dies sind zum einen die Anwendungen und zum anderen die Dokumente, respektive über deren Zugehörigkeit zu einem Dokumentverzeichnis. Für diese Objekte besteht im Admin-Tool die Möglichkeit, die Berechtigungen über einen gesonderten Konfigurationsdialog einzustellen, wie exemplarisch in Abbildung 4.80 für die Berechtigungskonfiguration eines Dokumentverzeichnisses gezeigt.

Dieser Konfigurationsdialog ist immer zweigeteilt aufgebaut. In der oberen Hälfte finden sich die Liste mit den sogen. Principals, d.h. Benutzern, Benutzergruppen oder Rollen, denen Berechtigungen zugeordnet werden sollen. In der unteren Hälfte werden ja nach selektiertem Principal die zugeordneten Berechtigungen aufgelistet. Im Beispiel bedeutet dies, dass die Principals „all“ und „imageware“ Berechtigungen auf dem Dokumentverzeichnis zugeordnet bekommen haben. Im unteren Teil werden die aktuellen Berechtigungen des selektierten Principals ausgegeben, im Beispiel für „all“ die Berechtigungen zu lesen, zu suchen und zu drucken. Zusätzlich zeigt der Dialog, dass die konfigurierten Berechtigungen den Zugriff erlauben (allow) und dass die Berechtigung zum Drucken an zwei Bedingungen geknüpft ist (siehe auch Rechtekonfiguration – Bedingungen und MyBib eL Admin – Bedingungen). Über die Schaltflächen rechts können Principals hinzugefügt oder entfernt werden sowie die Reihenfolge verändert werden. Das entsprechende gilt auch für die Berechtigungen eines Principals. Beide Reihenfolgen entscheiden darüber mit, welche effektive Berechtigung letztlich für den angemeldeten Benutzer zur Laufzeit ermittelt wird .

8.1.1 Berechtigung hinzufügen

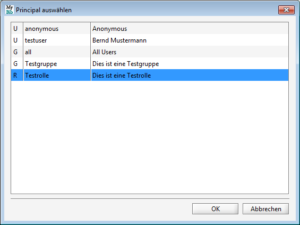

Soll einem Benutzer eine neue Berechtigung hinzugefügt werden, so öffnet sich durch die Schaltfläche „Hinzufügen“ das Dialogfenster zum Auswählen eines Principals, wie in der Abbildung gezeigt. Hier werden alle Principals aufgelistet bis auf diejenigen, die bereits Berechtigungen auf dem Objekt zugeordnet bekommen haben.

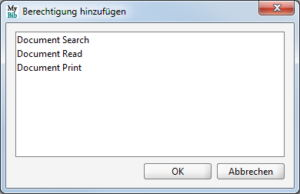

Nach Auswahl des Principals erscheint der neue Eintrag in der Principal-Liste des Berechtigungsdialogs. Sollen diesem oder einem anderen bereits früher hinzugefügten Principal Berechtigungen hinzugefügt oder geändert werden, so wird dieser Principal selektiert, woraufhin die aktuellen Berechtigungen unten angezeigt und editiert werden können. Je nach Objekt öffnet sich ein Dialogfenster mit einer objektspezifischen Auswahl der möglichen Berechtigungen. Im folgenden Beispiel in der Abbildung sind die möglichen Berechtigungen für den Zugriff auf ein Dokument aufgelistet. Es können eine oder mehrere ausgewählt werden, die dann der Berechtigungsliste hinzugefügt werden. Die gleiche Berechtigung kann mehrfach eingetragen werden, um zusammen mit der Verknüpfung mit Bedingungen eine komplexe Rechtekonfiguration abzubilden. An diesem Punkt wäre die einfache Rechtekonfiguration abgeschlossen und die Ermittlung der effektiven Berechtigung würde wie in Kapitel Rechtekonfiguration – Berechtigungen beschrieben ablaufen.

8.2 BedingungenAbschnitt hinzufügen

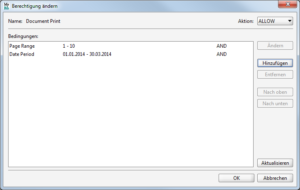

Zur feineren Steuerung der Zugriffskontrolle können Berechtigungen mit Bedingungen verknüpft werden, die vorgeben, ob ein Berechtigungseintrag als aktiv angesehen werden soll. Ist im Rahmen der effektiven Rechteermittlung ein Berechtigungseintrag durch die verknüpften Bedingungen als nicht aktiv ermittelt worden, so ist es so als ob dieser Berechtigungseintrag nicht existieren würde. Für jede Berechtigung können Bedingungen hinzugefügt werden in dem der Berechtigungsdialog aufgerufen wird, z.B. durch Doppelklick auf den Eintrag oder die Schaltfläche „Ändern“. Welche Bedingungen an eine Berechtigung verknüpft werden können, hängt von der jeweiligen Berechtigung ab und ist in Kapitel Rechtekonfiguration – Bedingungen beschrieben.

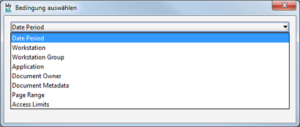

8.2.1 Bedingung hinzufügen

Zum Hinzufügen einer Bedingung öffnet sich ein Dialogfenster mit den möglichen Bedingungen, je nach gewählter Berechtigung. Nach Auswahl einer Bedingung werden spezifische Konfigurationsparameter abgefragt, wie z.B. das Anfangs- und Endedatum für die Zeitraum-Bedingung. Die gewählten Bedingungen können hierbei als eine AND-, OR- oder NOT-Verknüpfung eingetragen werden, welches entweder eine zwingende, mögliche oder ausschliessende Bedingung bedeutet.

8.3 Effektive BerechtigungenAbschnitt hinzufügen

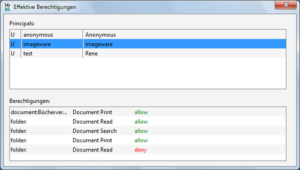

Durch die mehrstufige und bedingungsorientierte Rechtekonfiguration ist es für den Administrator nicht mehr so einfach, die effektiven Berechtigungen eines Benutzers auf ein Objekt zu ermitteln. Zu diesem Zweck gibt es für Dokumente über die Schaltfläche „Effektive Berechtigungen“ im Dokumentdialogfenster (siehe auch Kapitel Repository – Dokumente) die Möglichkeit, eine kumulierte Berechtigungsliste anzuzeigen, die das System bei der Zugriffskontrolle erstellt und die in der angezeigten Reihenfolge der Ermittlung der effektiven Berechtigung genutzt wird, wie an untenstehender Abbildung zu sehen ist.

Im oberen Teil des Dialogfensters ist eine Liste mit allen Benutzern, die eine Berechtigung auf das Dokument zugeordnet bekommen haben. Im unteren Teil findet sich eine Liste mit den kumulierten Berechtigungen des selektierten Benutzers auf das Dokument. Diese Liste existiert real nicht, sondern wird in dem Moment erstellt, wenn der Zugriff erfolgen soll. Sie zeigt für jede Berechtigung an, auf welcher Ebene diese Berechtigung erteilt wurde (document, folder), welcher Zugriff konfiguriert wurde, ob der Zugriff explizit erlaubt oder verweigert wurde. Durch Anwählen des Berechtigungeintrags können desweiteren die verknüpften Bedingungen abgerufen werden. Wie in Kapitel Rechtekonzept – Effektive Berechtigung näher beschrieben, prüft das System beim Zugriff auf das Objekt diese kumulierte Berechtigungsliste in dieser Reihenfolge ab. Sollte ein Berechtigungseintrag durch die Bedingung nicht aktiv sein, so wird dieser ignoriert. In dem obigen Beispiel ist die Rechtekonfiguration so, dass dem Benutzer imageware das Drucken des Dokuments durch eine direkte Rechtezuweisung auf dem Dokument erlaubt ist. Das Suchen als auch das Lesen wird durch ein vererbtes Recht eines Dokumentverzeichnisses erlaubt. Beim Lesen ist zu sehen, dass das Wurzelverzeichnis das Lesen eigentlich verweigert, jedoch ein darunter liegendes Dokumentverzeichnis das Lesen wiederum erlaubt. Durch die Reihenfolge sticht die Rechtekonfiguration des nächstgelegenen Dokumentverzeichnis die Rechtekonfiguration des darüberliegenden Verzeichnisses.